WEB¶

Обзор¶

SSL-профили и SNI-профили используются в системе балансировки нагрузки для настройки обработки соединений TLS/SSL. Они определяют, какие сертификаты, протоколы и алгоритмы шифрования должны использоваться при установке frontend-соединений (между клиентом и ADC) и backend-соединений (между ADC и Worker).

SSL-профиль поддерживает такие функции, как:

TLS-терминация

Выбор сертификата на основе SNI

Проверка клиентского сертификата (mTLS)

Управление версией TLS и шифрами

Безопасное взаимодействие с backend-серверами

Использование на frontend¶

SSL-профили на frontend используются для:

TLS-терминация и выбор сертификата. ADC принимает зашифрованные соединения и расшифровывает их на уровне приложения. SSL-профили определяют, какой сертификат используется — либо по умолчанию, либо выбранный на основе имени хоста SNI, предоставленного клиентом.

mTLS-аутентификация. Если включена, профиль принудительно проверяет клиентский сертификат с использованием доверенной цепочки сертификатов удостоверяющего центра (CA). Это обычно требуется для безопасных API или интеграций с корпоративными партнёрами.

Управление версией TLS и шифрами. SSL-профили позволяют ограничивать или требовать использование конкретных версий TLS (например, отключение TLS 1.0) и контролировать разрешённые наборы шифров, что повышает совместимость и соответствие политикам безопасности.

Поддержка доменных политик TLS. SNI-профили можно привязать для сопоставления отдельных доменных имён с разными сертификатами, доверенными цепочками CA и настройками TLS — полезно для multi-tenant или многодоменных развёртываний.

Чтобы применить SSL-профили на frontend, назначьте их сервису.

Использование на backend¶

SSL-профили на backend используются, когда ADC подключается к backend-серверам по протоколу TLS. Они поддерживают:

Сквозное шифрование. Обеспечивает шифрование данных не только между клиентом и ADC, но и между ADC и backend-сервером.

Проверка сертификатов backend-серверов. SSL-профиль позволяет ADC проверять сертификат backend-сервера по доверенной цепочке CA, обеспечивая взаимодействие только с доверенными системами.

Представление клиентских сертификатов (mTLS). ADC может представить свой сертификат при подключении к backend-сервисам, требующим mTLS-аутентификации.

Управление версиями TLS и шифрами. Backend SSL-профили позволяют контролировать, какие версии TLS и какие наборы шифров разрешены, даже во внутренних коммуникациях.

Для применения SSL-профилей на backend назначьте их Target-группам или отдельным Workers для детального управления.

Настройка¶

SSL-профиль¶

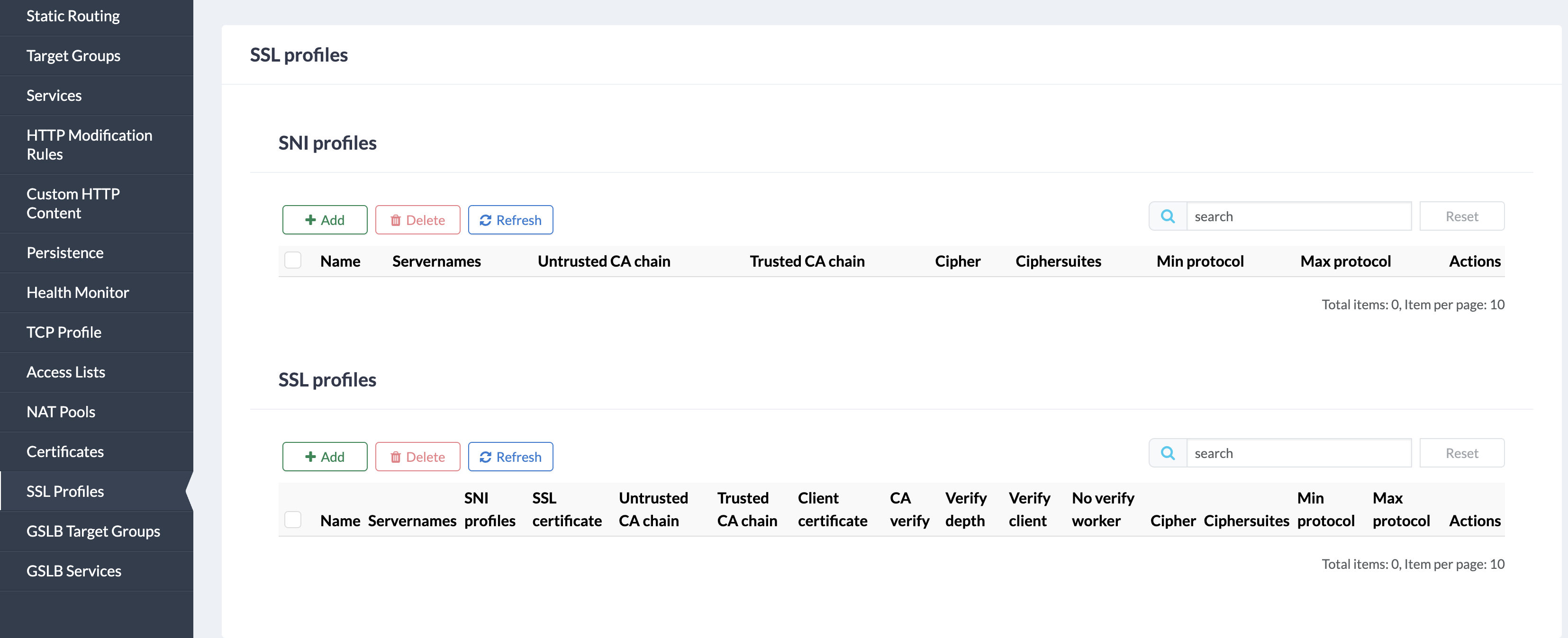

Перейдите в Traffic Management -> SSL profiles.

Для создания SSL-профиля нажмите кнопку Add.

Для удаления SSL-профиля нажмите чекбокс рядом с именем SSL-профиля, а затем нажмите кнопку Delete или значок корзины в столбце Actions.

Примечание

Для удаления всех SSL-профилей нажмите чекбокс рядом с колонкой Name и нажмите Delete.

Чтобы обновить список SSL-профилей, нажмите кнопку Refresh.

Чтобы отредактировать SSL-профиль, нажмите значок Edit в столбце Actions для этого профиля.

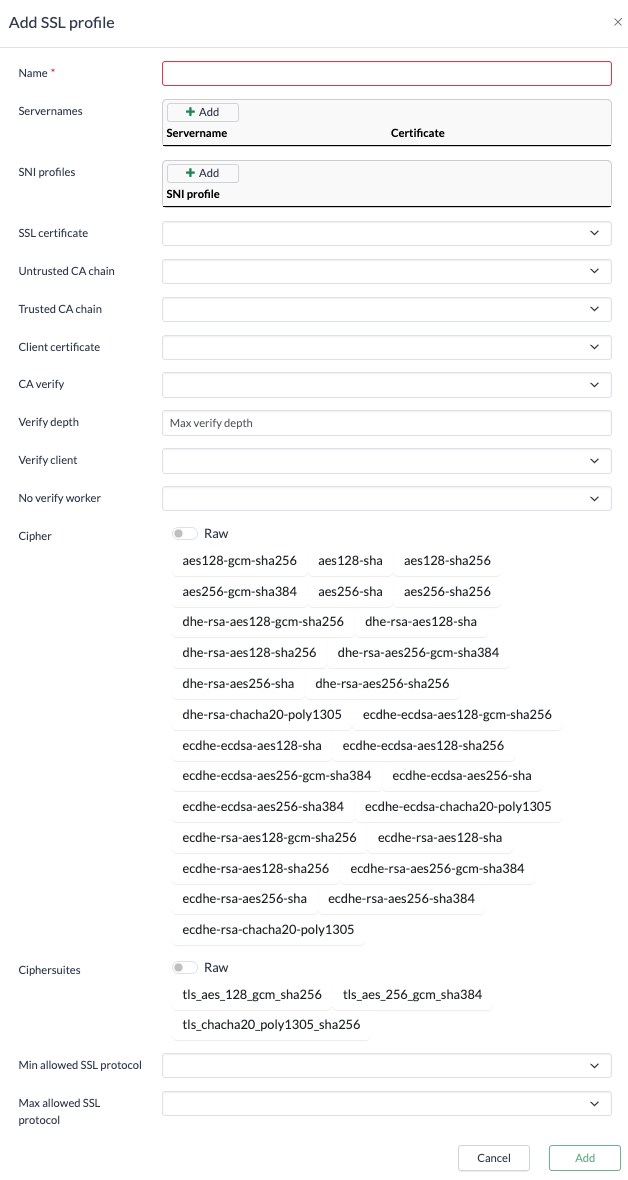

При добавлении нового SSL-профиля система предлагает заполнить следующие поля:

Поле |

Описание |

|---|---|

Name |

Имя SSL-профиля |

Servernames |

Список доменных имён (SNI) и связанных сертификатов |

SNI profiles |

Один или несколько дополнительных SNI-профилей для расширения обработки сертификатов на основе SNI |

SSL certificate |

SSL-сертификат по умолчанию, используемый для сервиса |

Untrusted CA chain |

Недоверенная цепочка сертификатов, используемая совместно с полем |

Trusted CA chain |

Доверенная цепочка CA для сквозного шифрования |

Client certificate |

Клиентский сертификат для Worker (используется в соединениях mTLS) |

CA verify |

Цепочка сертификатов для проверки Worker |

Verify depth |

Глубина проверки Worker |

Verify client |

Режим проверки клиентского сертификата:

|

No verify worker |

Пропустить проверку сертификата Worker |

Cipher |

Список разрешённых шифров (TLS 1.0–1.2). Можно ввести вручную (Raw) или выбрать из предопределённых вариантов |

Ciphersuites |

Список разрешённых наборов шифров TLS 1.3. Можно ввести вручную (Raw) или выбрать из предопределённых вариантов |

Min/Max allowed SSL protocol |

Минимальная и максимальная версии криптографического протокола |

SNI-профиль¶

SNI-профили (Server Name Indication Profile) расширяют логику frontend, сопоставляя доменные имена с конкретными сертификатами и настройками TLS.

Примечание

SNI-профиль сам по себе неактивен. Он должен быть привязан к SSL-профилю, чтобы вступить в силу, либо на frontend-соединении (клиентская сторона), либо на backend-соединении (исходящее), в зависимости от того, где применяется SSL-профиль.

Перейдите в Traffic Management -> SSL profiles.

Чтобы создать SNI-профиль, нажмите кнопку Add.

Для удаления SNI-профиля нажмите чекбокс рядом с именем SNI-профиля, а затем нажмите кнопку Delete или значок корзины в столбце Actions.

Примечание

Чтобы удалить все SNI-профили, нажмите чекбокс рядом с колонкой Name и нажмите Delete.

Чтобы обновить список SNI-профилей, нажмите кнопку Refresh.

Чтобы отредактировать SNI-профиль, нажмите значок Edit в столбце Actions для этого профиля.

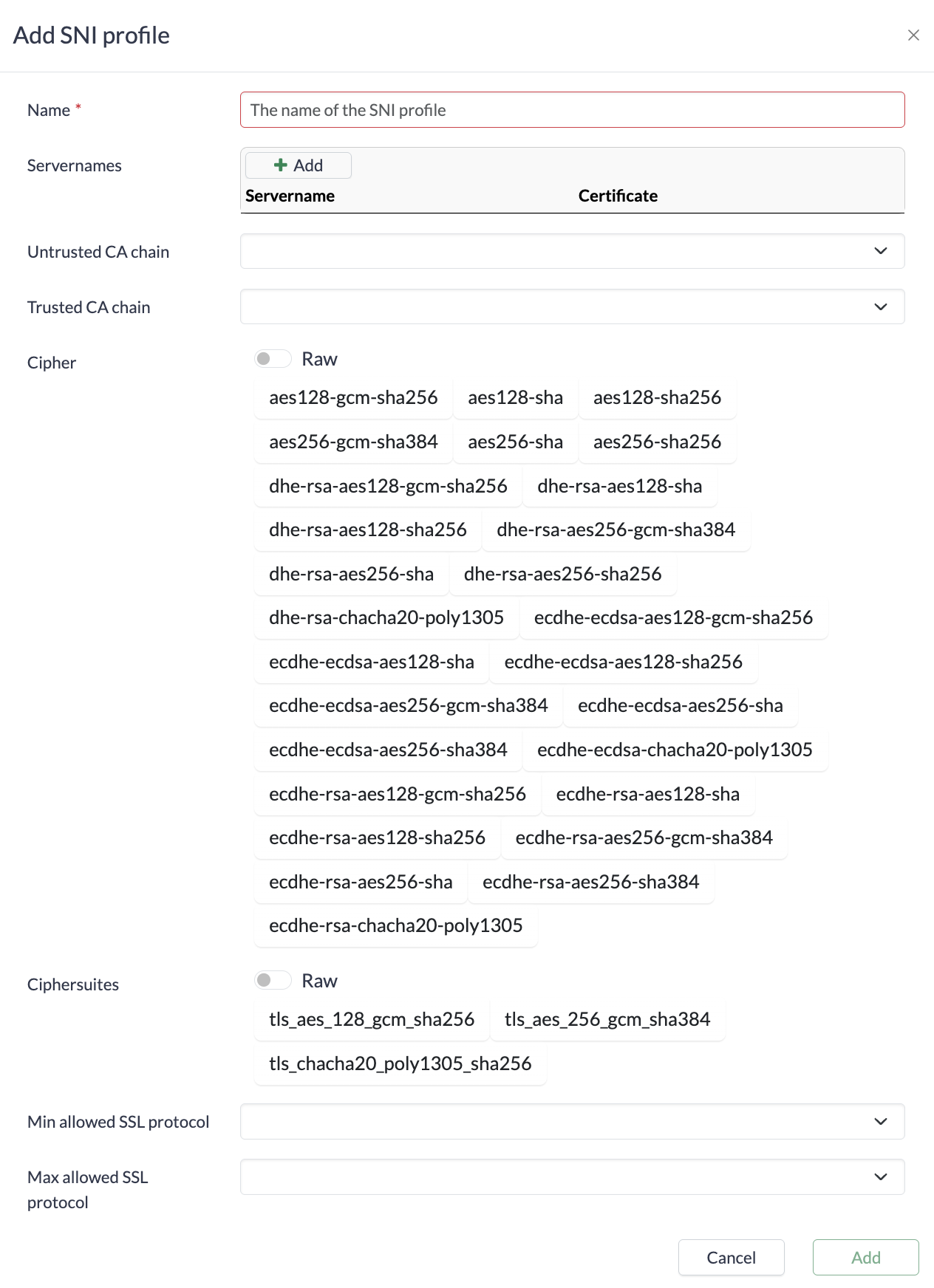

При добавлении нового SNI-профиля система предлагает заполнить следующие поля:

Поле |

Описание |

|---|---|

Name |

Имя SNI-профиля |

Servernames |

Список доменных имён (SNI) и связанных сертификатов |

Untrusted CA chain |

Дополнительная цепочка сертификатов, отправляемая вместе с SSL-сертификатом из записи servername. Используется для корректного представления цепочки, а не для проверки доверия |

Trusted CA chain |

Доверенная цепочка CA для сквозного шифрования |

Cipher |

Список разрешённых шифров (TLS 1.0–1.2). Можно ввести вручную (Raw) или выбрать из предопределённых вариантов |

Ciphersuites |

Список разрешённых наборов шифров TLS 1.3. Можно ввести вручную (Raw) или выбрать из предопределённых вариантов |

Min/Max allowed SSL protocol |

Минимальная и максимальная версии криптографического протокола |